靶场简介

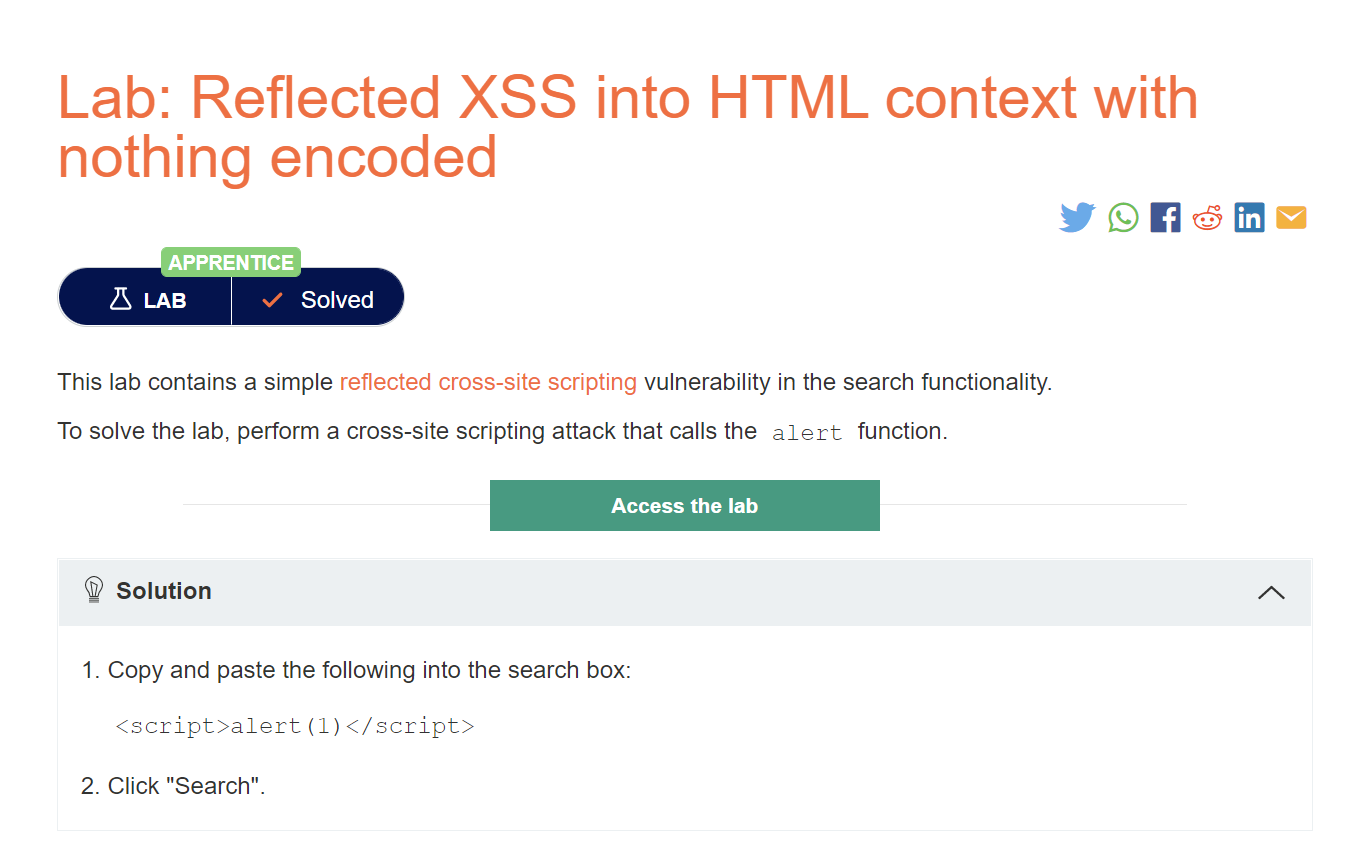

我们将拿ALL Lab中有关XSS的第一个靶场进行分析

作为一种和Sql注入方法类似但原理又大相径庭的攻击方式,XSS具备了比Sql注入更便捷的漏洞类型,例如储存型XSS(stored XSS)

下面我们来看一下这个靶场和拿下方法

这个靶场的solution直接告诉了我们提交的方法,我们可以在搜索框中提交<script>alert(1)</script>就能通过

但它的原理是什么呢?

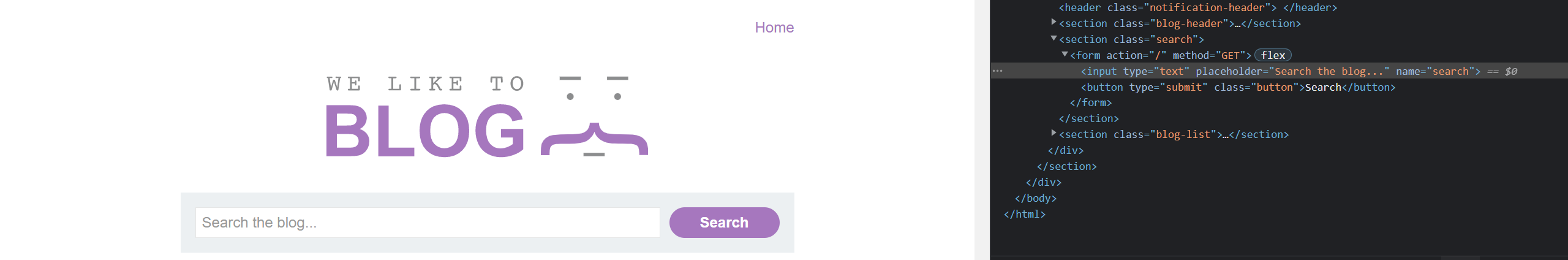

首先我们可以通过审查元素,看一下我们的搜索按钮的属性和动作

你可以通过按键盘上的F12键来打开,点击左上角的 ,再点一下

,再点一下Search按钮,就能定位到Search按钮的标签

从上面的标签中我们可以知道,搜索框的input标签才是我们的注入点。这里,我们补充一下对form这个标签的介绍form标签用于创建供用户输入的 HTML 表单,而input和button是属于form的表单元素。简单来说,form标签决定了input输入内容的提交地址是根目录/,以及提交的动作类型get。而我们输入的内容则被提交到了JS文件中。因此,我们就可以看到一个弹窗