废话不多说,直接上复现过程

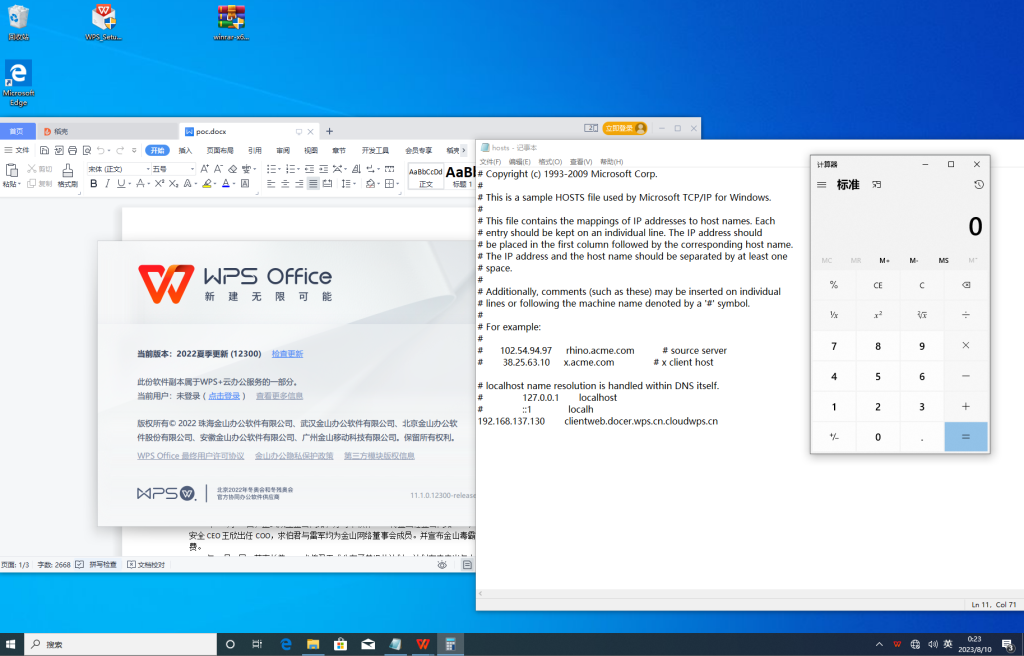

先来看复现成功截图

这里需要注意wps版本,后面我会同代码和poc文档一起放上该版本下载链接

截至发文前虽然还没有公开poc,但从网上的一些复现结果中可以看出,都是将hosts记录添加为127.0.0.1,但为了更直观看到攻击机和受害者的网络拓补关系,这里我将恶意js代码放到了kali,将受害者的hosts记录添加为kali的ip,如上图所示

复现过程很简单,受害者在hosts文件中添加一条类似clientweb.docer.wps.cn.{xxxxx}wps.cn的记录后,在kali上存放恶意js代码的目录下用python启动一个简单的http服务,受害者打开攻击者准备好的恶意poc文档,就会使用wps内置的浏览器访问kali存放的恶意js代码页面,就能达到远程执行的目的(当时在群上说错了,是在受害者机器上添加hosts记录而不是攻击者)

为了拓展该漏洞的利用,可以使用cobalt strike生成对应shellcode,即可远程上线

文件下载链接:https://pan.baidu.com/s/1RziuqnlBrob7yjjLc0uXLg

提取码:reds