Misc-答案竟在派蒙中

解题过程:

FLAG1:

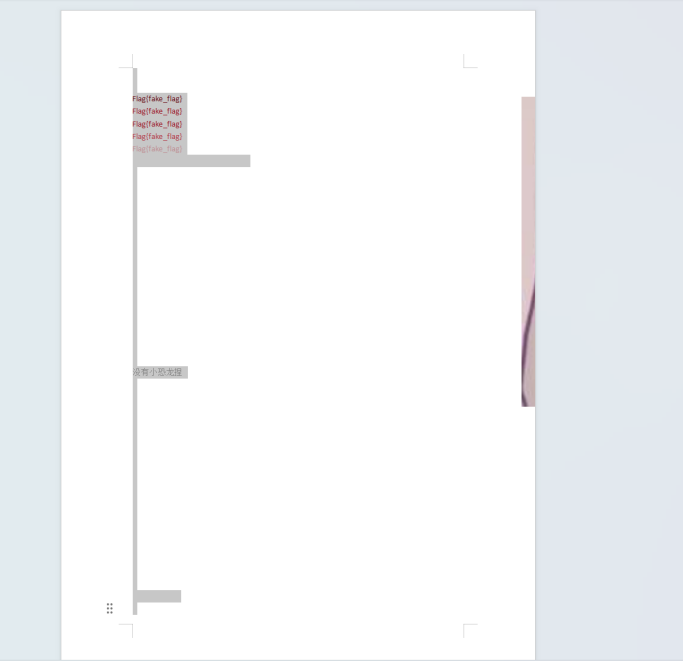

根据题目提示把派蒙拉开,全选后可以看到有白色字符被选中

更改颜色后是一串以等号结尾的编码

解码得到flag

FLAG2:

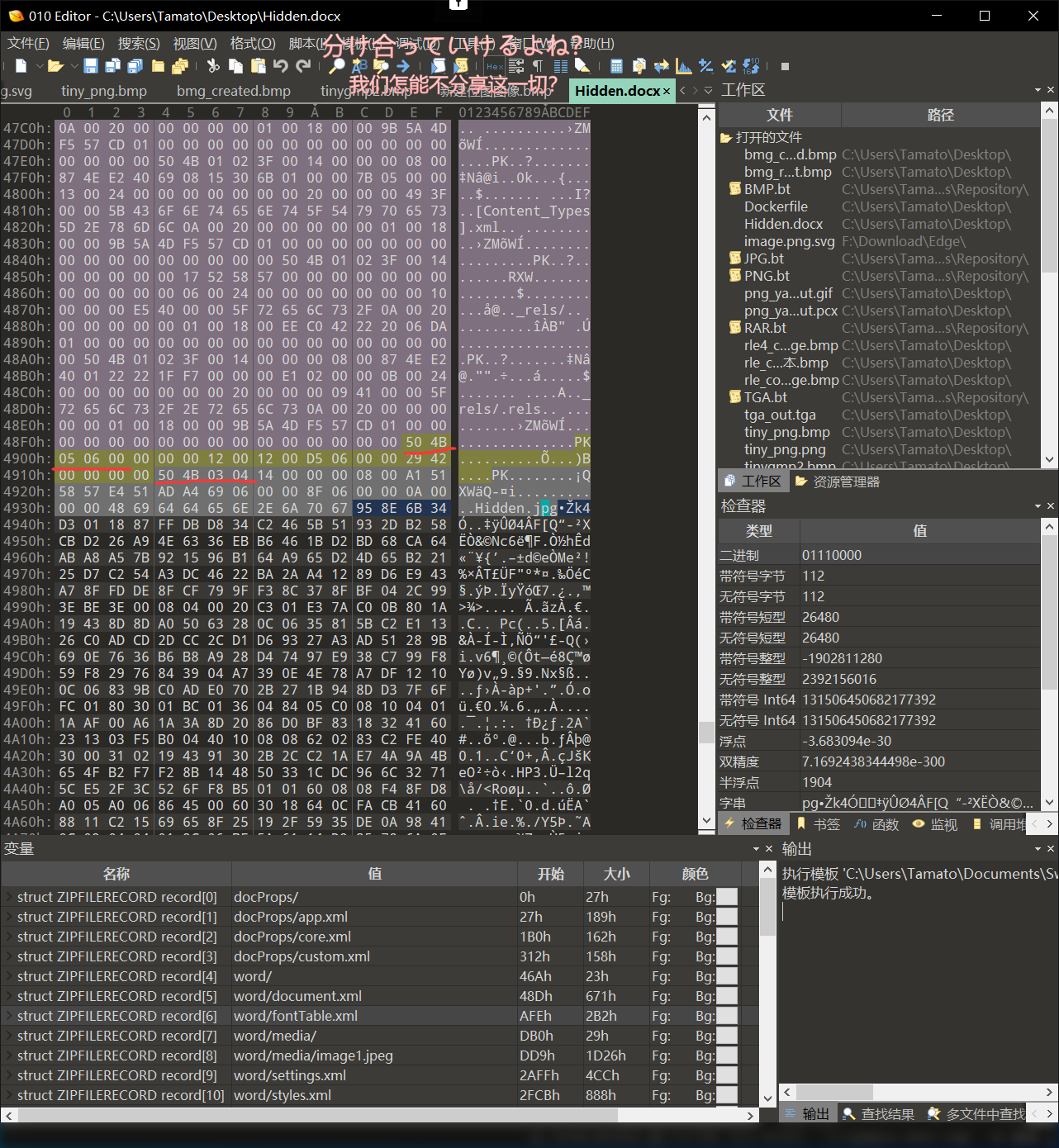

文档的内容可以确定没有挖掘的内容了,接下来对文件本身进行分析

可以用010editor工具进行分析结构

由于docx文件的本质其实是zip压缩文件,但504B0506(zip文件的结束标志)之后依然有数据可以判断文件后方被写入的隐写文件(出题人当时傻逼了忘了是怎么藏的来着,记成是放里面了)

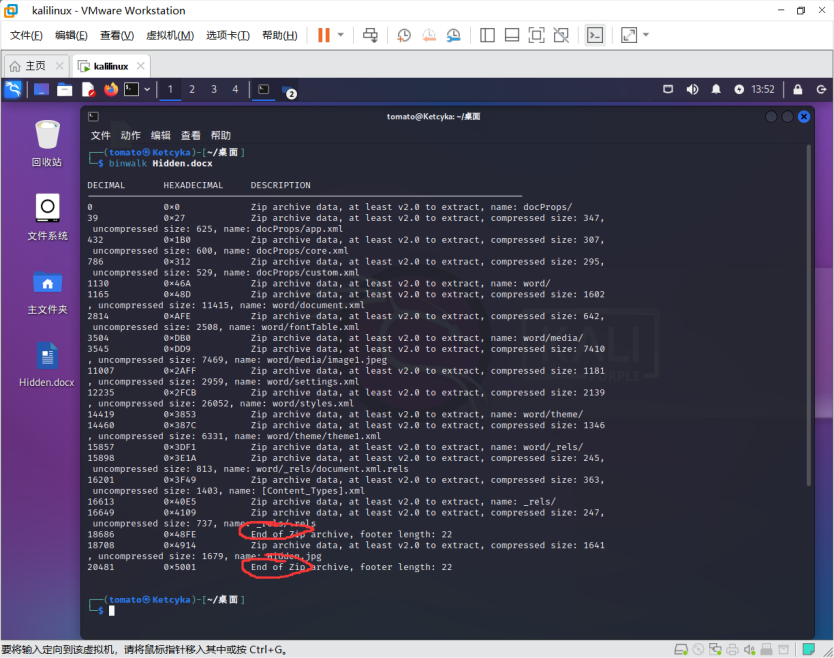

kali的binwalk指令也可以得到一样的结果

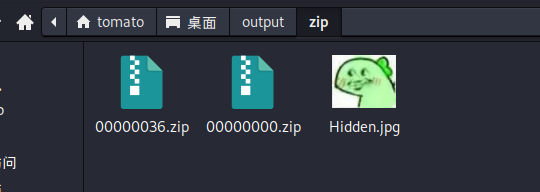

可以在010中手动分离文件,也可以用foremost分离

(注意这种压缩包套娃的题binwalk -e有几率出现分不出来的情况所以这里用foremost)

分离后的压缩包解压得到小恐龙一只

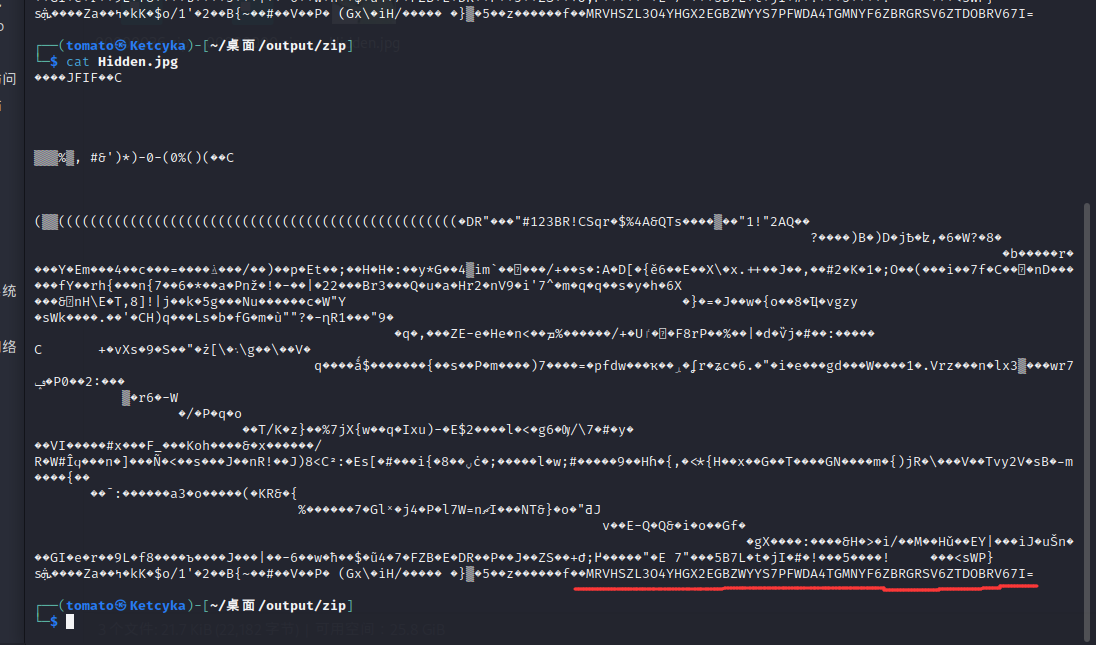

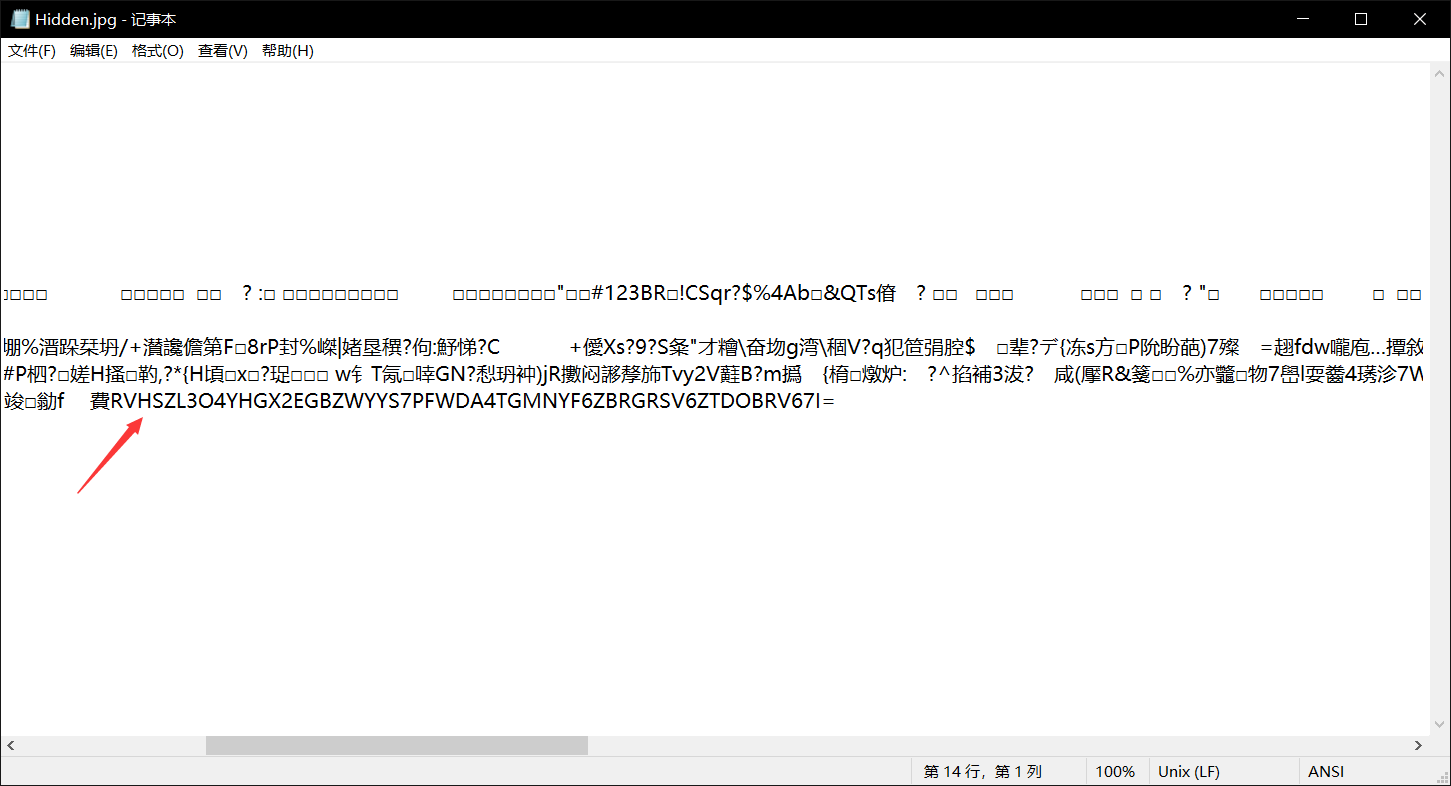

这里可以用cat指令查看文件(同理010editor或者记事本打开也可以看到信息)

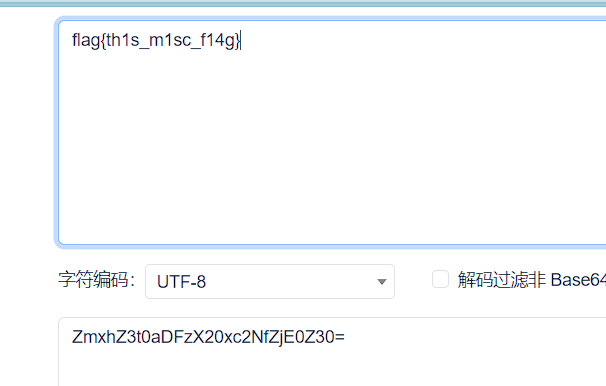

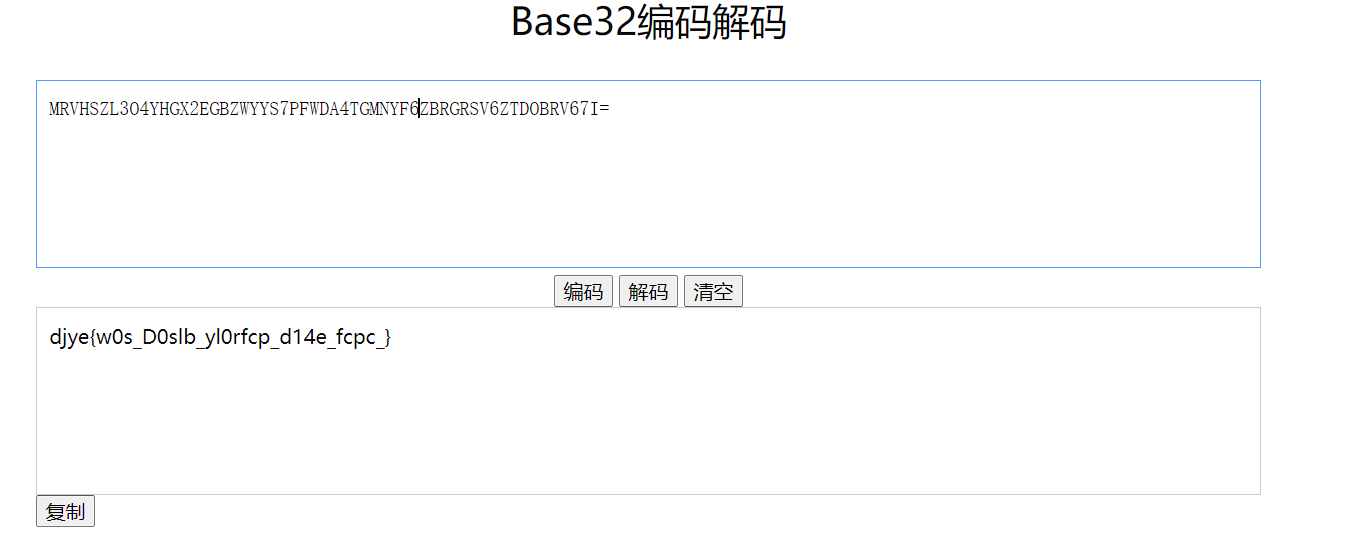

另一个以等号结尾的编码,根据特征判断是base32编码

解码后得到类flag格式的玩意

由于格式相近推测是凯撒移位加密 枚举后得到flag

尾注:

关于base家族的特征和其它编码推荐一篇文章