终于到了medium难度,一台靶机能学到的东西更多。本篇靶机为Instant

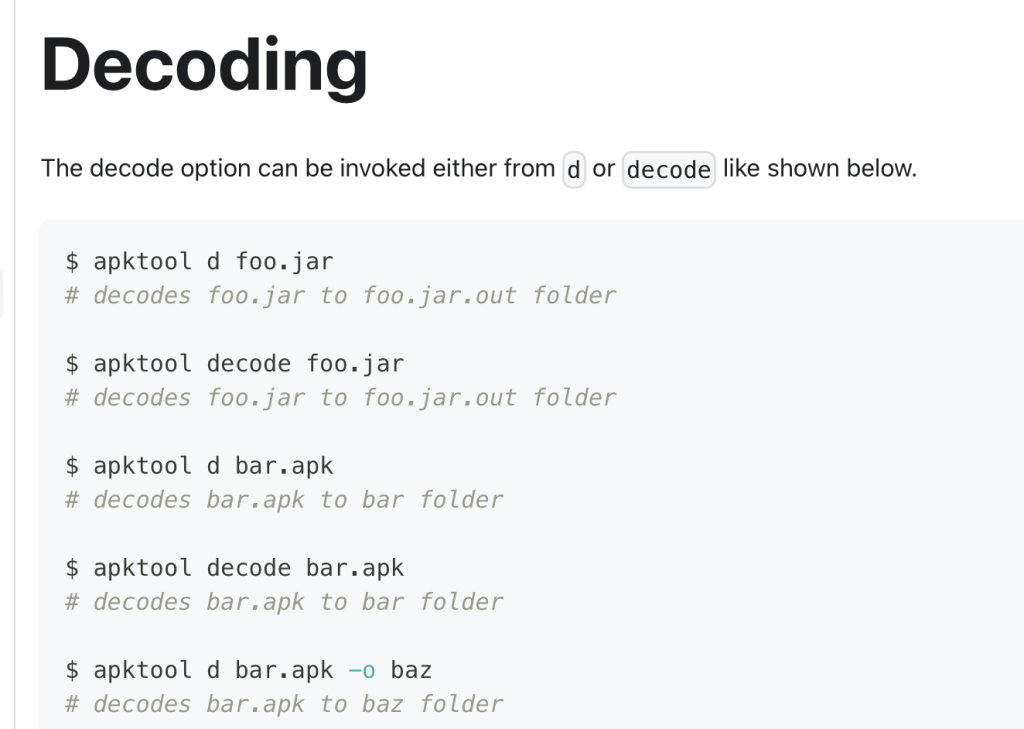

apktools

主要是用来做apk逆向,用法有d(decode)和b(build)两种,d用的更多,因为要解包看有什么内容

grep -R

感觉现在再写grep参数有点水字数的意思= =

-R是递归且跟踪软/硬链接

通过apk搜集子域名和token等敏感信息

RT,如果从网站某个角落挖到一个apk,如果这个apk联网,那么大概率是需要链接到某个与网站有关的路径或者子域的。一般会和上面的grep结合起来用

一般带有admin、test等字样的函数也是重点观察对象,有可能存在开发者粗心留下的测试后门

以及“pass,” “pwd,” “user,”等

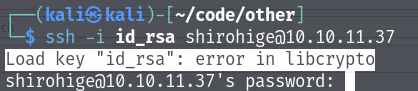

ssh -i

-i后面加identify_file,也就是私钥

这里再补充一个小知识点,一般我们的电脑去连接远端服务器的时候,我们的电脑里存的是私钥而不是公钥,公钥存放在远端服务器里。我们可以通过将本地自己生成的公钥事先放到远端服务器上,随后用

[m]get -r

sftp和smbclient中的小窍门,下载文件夹

solar-putty

这是一个类似putty的东西,使用者有可能会留下一些加密过的备份文件在服务器上,如果使用者曾经使用过solar-putty进行ssh登录那么就有可能导致ssh密码泄漏

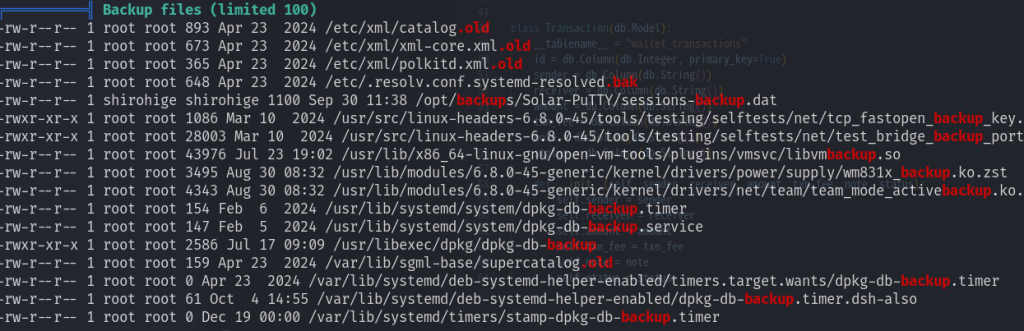

小tips

说是都要分析一遍,尤其是backup这种敏感文件,但实战中linpeas一扫出来简直不要太眼花缭乱

怎么办呢?其实linpeas扫出来的不一定都是能看到,比如下面这样

如果要一眼看出有什么有用信息,那么权限肯定是最好的切入点。毕竟扫出来多是多但还是得挑能看到

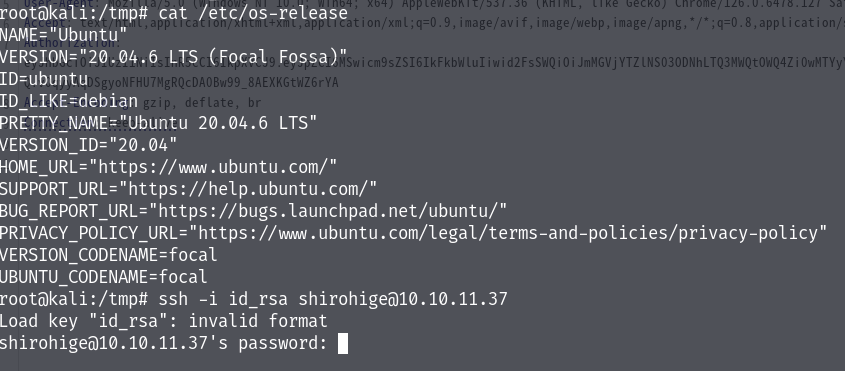

还有一个害我差点重装系统的坑,就是私钥最后一行必须有一个回车,不然就会报这个b错

一度让我怀疑是不是kali的什么东西炸了,结果看到ubuntu给的报错

才去检查格式问题,最后发现私钥最后一行必须加换行

这就是我们ubuntu